奥迪宝马都能偷:360独角兽团队开发出低成本汽车无钥匙进入系统解锁工具

无钥匙进入系统如今在中高档汽车中已经是非常常见的配置,对于车主来说,无钥匙进入系统提升了汽车使用的便利性,但该系统先天的安全漏洞,却正在成为汽车厂商和车主们的噩梦。

过去几年,全球的黑客们发现了一种聪明的方法,可以伪装汽车遥控钥匙信号解锁汽车,甚至把汽车开走。但遗憾的是,虽然该技术在各种黑大大会上反复演示,数以千万计的车主的汽车面临“gone in 60 seconds”的失窃危险,汽车厂商们的反应却异常迟钝,始终没有拿出解决方案。

至今,黑客的这个方法在包括奥迪、宝马在内的多达19个汽车品牌,超过24个车型上依然奏效,但事情比我们想象得还要糟糕。

近日在阿姆斯特丹的Hack in the Box黑客大会上,中国本土得网络安全公司奇虎360的独角兽团队展示了他们开发的一套只要22美元的低成本无线汽车解锁工具(上图),不但把解锁工具成本大幅降低90%,而且还大大增加了无线解锁距离,可以在车主距离汽车300米的范围内实施解锁。

这意味着即使你把汽车停在楼下停车场,黑客也可以轻松把你的车门打开。

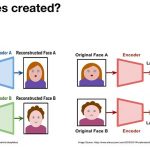

360独角兽团队开发的这套汽车无钥匙进入系统解锁工具原理看上去很简单,无需去破解汽车钥匙与无钥匙系统之间的通讯,只需用一对无线中继设备来欺骗汽车钥匙和无钥匙系统,让二者误以为彼此就在附近。这需要两个窃车贼协作完成,其中一个手持无线中继器靠近车主(钥匙),近距离接收其无线电信号,然后将信号原封不动转发(无需破解)给在停车场目标车辆附近手持另一个中继器的窃贼。这个原理有点类似两个SSID、密码相同的WiFi路由器的无线中继,可以让用户手机即使远离第一台路由器也感觉不到信号的衰减。

最早破解汽车无钥匙进入系统的瑞士安全研究人员使用的是数千美元的软件无线电设备(论文下载),去年德国的汽车用户俱乐部ADAC宣称将设备成本降低到了225美元,设备有效操作半径达到100米。今年360独角兽团队的设备更近一步,成本只要150块人民币,而且还首次实现对无钥匙系统的信号进行逆向工程解码,以较低的频率传输,不但降低功耗,而且将有效操作半径大幅增加到300米。

与数年前IT经理网报道过的汽车点火钥匙认证使用的Megamos加密算法存在的严重漏洞不同,汽车无钥匙进入系统的远程解锁成本更低,而且无需针对每个车型单独破解,操作起来非常隐蔽,也更容易在犯罪团伙中流行起来。

360独角兽团队在测试中成功远程解锁了两台车,一台比亚迪秦油电混合轿车,一台雪佛兰科帕奇SUV。但这只是冰山一角,向比亚迪和雪佛兰提供无钥匙进入系统的荷兰芯片公司NXP拥有数十个汽车企业客户,而且很可能NXP的芯片并不是唯一存在安全漏洞的无钥匙进入系统,这很可能是一个全行业面临的问题。

最后,360独角兽团队的安全专家建议汽车厂商和NXP这样的部件供应商通过调整缩小无钥匙系统应答延迟的方式来预防无线中继攻击。在汽车厂商正真解决这个漏洞的漫长等待中,车主们能做的就是看好你的钥匙,挫败黑客和汽车贼的方法也不是没有,例如把钥匙放入有无线屏蔽效果的金属盒子,烟盒或者易拉罐里。

除了360独角兽团队已经测试过的比亚迪秦和雪佛兰SUV外,其他经ADAC验证存在同样漏洞和失窃风险的汽车车型整理如下:

奥迪: A3、A4、A6

宝马: 730d

雪铁龙: DS4 CrossBack

福特: Galaxy 、Eco-Sport

本田: HR-V

现代:圣达菲 CRDi

起亚: Optima

雷克萨斯:RX 450h

马自达:CX-5

MINI: Clubman

三菱:欧蓝德Outlander

尼桑:逍客(Qashqai)、 Leaf

欧宝:Ampera

路虎:揽胜(Evoque)

雷诺:Traffic

双龙:Tivoli XDi

斯巴鲁:力狮(Levorg)

丰田:RAV4

大众:高尔夫GTD、途锐 5T

*在所有受测车辆中只有宝马i3抵御住了黑客的攻击。

第一时间获取面向IT决策者的独家深度资讯,敬请关注IT经理网微信号:ctociocom

除非注明,本站文章均为原创或编译,未经许可严禁转载。

相关文章: