- 星期二, 29 3 月, 2022, 16:56

- WEB安全

今年的调查SolarWinds软件供应链攻击爆发,Log4j漏洞响应流程两项重大网络安全活动结束。

阅读全文

- 星期二, 29 3 月, 2022, 16:30

- 供应链安全

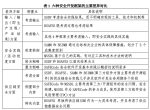

多数框架对软件完整性保护进行了要求,并遵循主流的防篡改方法;在补丁安全性防护方面,BSAFSS从测试、传输、防篡改等角度进行了要求,最为全面。

阅读全文

- 星期三, 23 3 月, 2022, 19:58

- sec

Lapsus$黑客组织声称泄露了从微软内部Azure DevOps服务器窃取的Bing、Cortana和其他项目的源代码。

阅读全文

- 星期四, 17 3 月, 2022, 22:31

- sec

国内XDR还处于早期探索阶段,但随着市场需求的快速增长,安全厂商正在快速提升XDR产品的应用能力。

阅读全文

- 星期五, 11 3 月, 2022, 15:13

- 云安全

云里面几乎所有的泄露都来自于错误配置,而不是来自攻击、入侵底层的云基础设施。

阅读全文

- 星期五, 11 3 月, 2022, 14:50

- sec

由于西方国家制裁,导致主流CA机构不再为俄罗斯提供服务,大量俄罗斯网站陷入证书无法更新的困境。

阅读全文

- 星期二, 8 3 月, 2022, 14:53

- 动态, 安全

“匿名者”组织声称这些内容表明俄罗斯正准备与全球互联网断开

阅读全文

- 星期二, 1 3 月, 2022, 16:55

- 动态, 安全

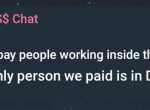

Lapsus$ 勒索软件组织要求英伟达去除GeForce RTX 30 系列显卡固件中的 LHR 挖矿算力限制

阅读全文

- 星期六, 26 2 月, 2022, 15:15

- sec

美国国家安全局(NSA)方程式组织的顶级后门工具:Bvp47。

阅读全文

- 星期五, 18 2 月, 2022, 15:41

- sec

内网可以采用各种技术手段和行政管理措施来进行强监管、强认证、强加密,确保其万无一失??

阅读全文

- 星期三, 16 2 月, 2022, 8:14

- sec

从企业经营、技术创新、行业价值等维度,对其中的优质企业代表进行推荐展示。

阅读全文

- 星期一, 14 2 月, 2022, 15:36

- sec

发布B站员工猝死消息的微博博主王落北继续爆料,称B站公司内部邮件存在钓鱼链接,致员工受骗金额达8万元。

阅读全文

- 星期四, 10 2 月, 2022, 10:25

- sec

本文汇总了6项需要重点关注的安全技术及其演进与更替。

阅读全文

- 星期六, 29 1 月, 2022, 17:30

- 动态, 安全

FCC 指示中国联通美洲公司在通知发布后 60 天内终止其在美国提供的国内和国际电信服务。

阅读全文

- 星期一, 24 1 月, 2022, 11:25

- sec

最新研究表明,最先进的EDR也无法预防和记录测试中使用的大部分攻击。

阅读全文

- 星期三, 19 1 月, 2022, 14:39

- sec

对于想模仿CrowdStrike的公司,需要回答一个问题:是否具有类似CrowdStrike的基因,包括端点基因、颠覆基因、创新基因。因为基因难以被模仿。

阅读全文

- 星期六, 1 1 月, 2022, 15:39

- 安全

Trends for 2022: Cybersecurity Mesh

阅读全文

- 星期五, 17 12 月, 2021, 16:19

- sec

新型攻击和复杂威胁的快速增加,基于人工智能的自动化异常检测系统现在越来越受欢迎。

阅读全文