2020年僵尸网络攻击态势年中报告

《恒安嘉新-2020僵尸网络攻击态势年终报告》

本报告以捕获的僵尸网络多源数据作为分析,从多角度阐述2020上半年僵尸网络发展趋势。对每章内容做如下摘要:

- 2020年上半年,C&C服务器最多的国家是美国,而肉鸡最多的国家是中国,其中中国台湾省受害最为严重;

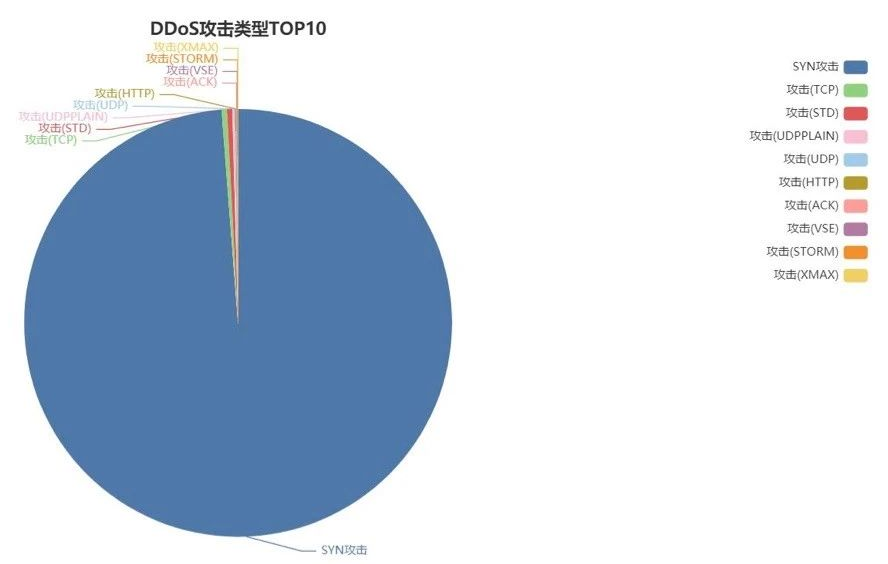

- SYN攻击是使用最多的DDoS方法,占比高达98%,紧随其后是UDP攻击;

- 涌出了大量使用或利用冠状病毒疫情话题传播或编码的僵尸网络样本;

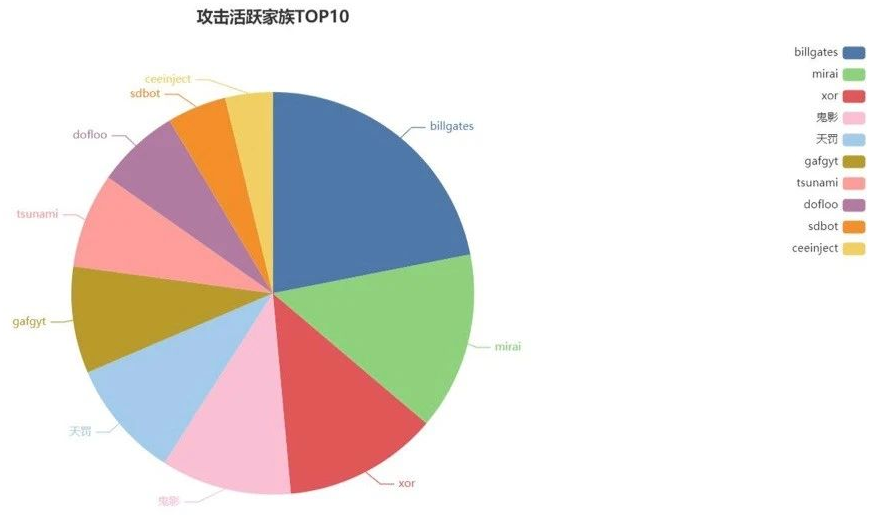

- 在大网环境中监测到最为活跃的僵网家族是billgates,但下发攻击指令最多家族是mirai;

- 永恒之蓝漏洞和Office漏洞依然是入侵和载荷投递的热点漏洞;

僵尸网络攻击态势

从攻击数量、活跃度、攻击类型、攻击目标所属行业和地域分布多个维度,力求全面表述2020上半年僵尸网络DDoS攻击态势,以便确定防御的资产和可能的攻击方式。

攻击趋势分析

攻击数量统计

2020年上半年,我们检测到DDoS攻击指令约250万次。我们按攻击相隔24小时、不同家族来判断是否为两次攻击,按此统计出攻击次数约为28万次,下文都是将28万次数据作为有效的攻击次数分析。

我们监控攻击指令的僵尸网络家族有27个大家族,分布于windows 、linux以及IOT平台,当一个家族变种的通信协议未有明显变化时,都归为这个家族。如下图,我们按照现网活跃程度统计TOP10家族。

攻击活跃度分析

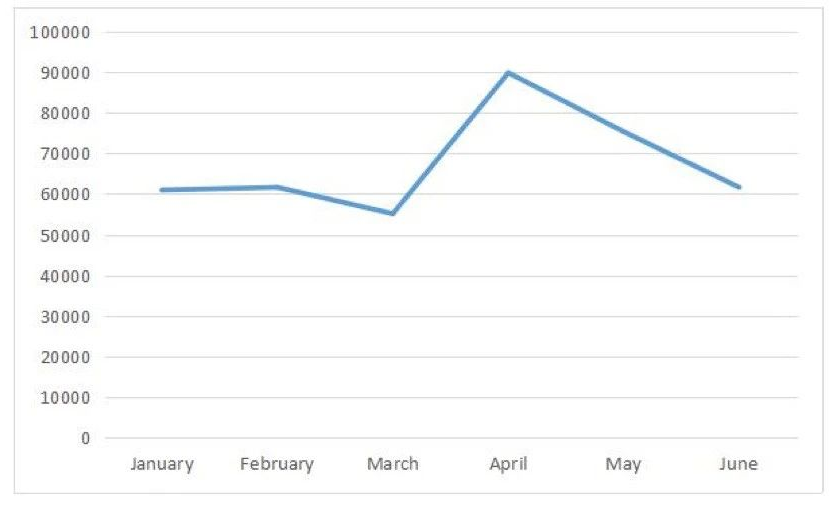

按月度统计上半年工具数据,从攻击次数上来看,一月份和二月份的数据比去年数据更多,而三月份到四月份是一个急速上升期,这可能和疫情期间大量线下活动转移到线上有着正相关关系,在四月份后开始下降:

按小时统计攻击数据,从北京时间来看是1点到10点攻击最多,但以美国时间来看,则是下午1点到晚上10点攻击最为频繁。

攻击类型

在上半年中,SYN攻击占比创下新高,高达近98%,比2019年第四季度的65%增加了33%。TCP攻击和mirai的STD攻击分别排名第二、第三,占比为0.41%和0.39%。

但在分析攻击数据中,依旧发现了混合型攻击,针对同一个目标,使用2-3中攻击方式进行工具,这种攻击往往更加有针对性,也更具威胁。

攻击目标统计分析

攻击目标地域分布

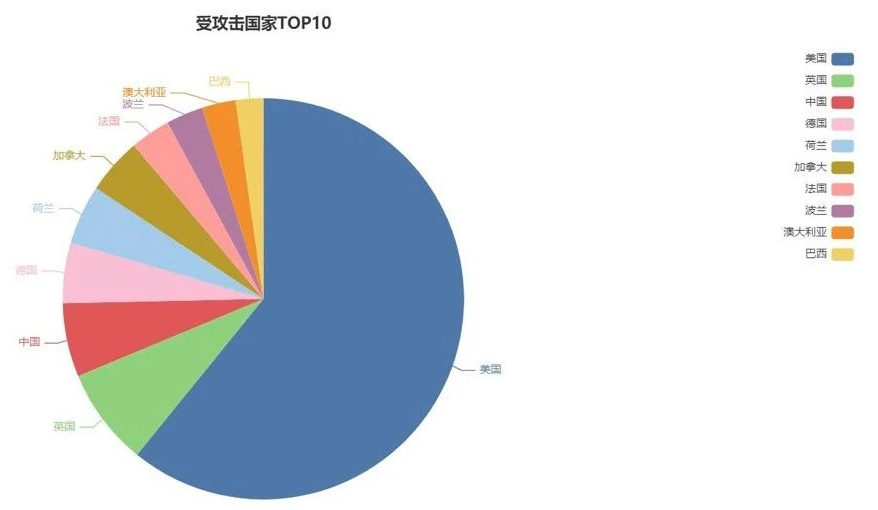

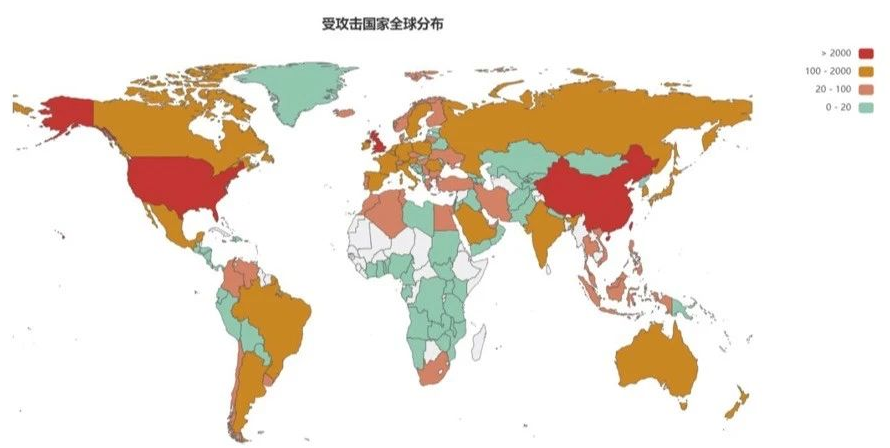

统计统计次数中包含攻击目标国家位置,美国占比最高60.74%,其次是英国7.87%、中国5.94%。在统计过程中发现,攻击目标中存在一些可以测试攻击流量的网站,可以推测一种情况是黑客组织在攻击前做了攻击流量大小的测试,权衡是否可以造成有效攻击。

从世界范围来看,僵尸网络主控端仍分布在互联网经济相对发达的国家。

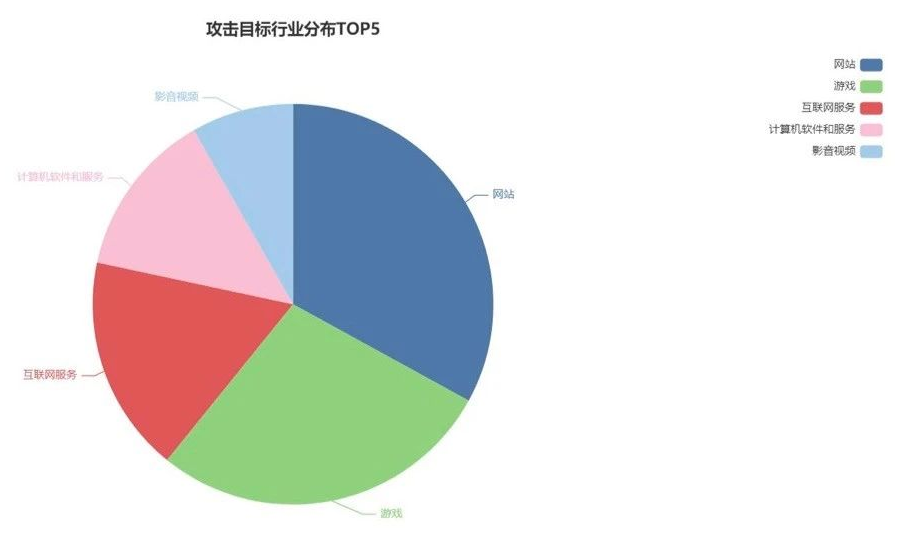

攻击目标行业分析

按攻击目标所属行业统计,网站遭受攻击最多,占比32.32%,其次是游戏行业占比27.89%、互联网服务占比17.04%。我们对网站内容归属分类,发现其中包含较多的博彩类网站,把会产类网站作为目标符合攻击者的利益。而游戏行业一直作为受灾严重的行业,上半年依旧是黑产关注的重点。

总结

2020年上半年受到疫情的影响,是统计的整体攻击次数比以往有明显增长,但不变的是,僵尸网络主控最多的国家还是美国,而中国又是肉鸡最多的国家,受害最为严重。

在僵尸网络威胁方面,BaaS模式进一步强化,单个C&C下有多个主控服务,每个主控服务下又有多个购买服务的客户账号。这反映了黑产在不断强化自己的商业模式,增强持续变现的能力和隐蔽能力。

时至今日,传统样本分析层面对抗难见成效,而从多角度掌握僵尸网络发展趋势,还原其产业链各个阶段的活动模式,已经可以对安全对抗提供大量威胁情报,同时这也是打击僵尸网络、维护网络安全的有力方式。

完整报告请点击此处阅读。本报告的版权和最终解释权归作者所有。

第一时间获取面向IT决策者的独家深度资讯,敬请关注IT经理网微信号:ctociocom

除非注明,本站文章均为原创或编译,未经许可严禁转载。

相关文章: