烽火狼烟丨Xmind 2020 XSS导致命令执行漏洞风险提示

01

漏洞概述

2021年05月10日,WebRAY烽火台实验室监测到Xmind 2020存在XSS漏洞,该软件允许以文件形式或自定义标题的形式进行数据存储,攻击者可构造恶意Xmind文件以诱导受害者点击查看的方式实现命令执行。当前Xmind 2020官方版本依旧存在该漏洞,WebRAY烽火台实验室建议Xmind用户及时关注更新信息并警惕外来的Xmind文件。

Xmind便是一款功能强大且方便快捷的思维导图办公软件,思维导图作为一种新颖的思考模式,利用图形和线条将问题通过思维发散的模式形象具体的表现出来,这种方法简单实用,没有较高的使用门槛或者专门的学术限制,即使是小学生也可以使用。

WebRAY烽火台实验室将持续关注该漏洞进展,并第一时间为您更新该漏洞信息。

02

漏洞复现

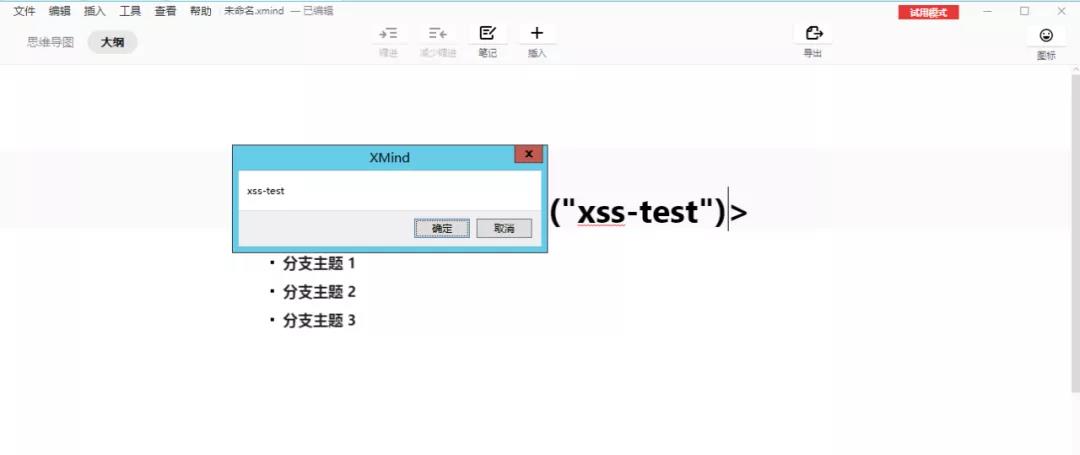

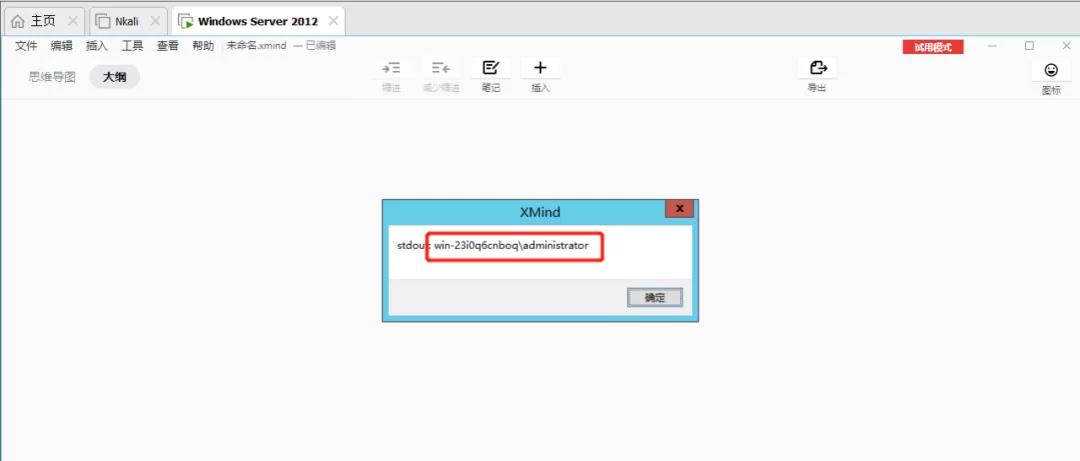

测试环境 Windows Server 2012 R2

测试版本

XMind-2020-for-Windows-64bit-10.3.1-202101070032

测试内容 XSS、whoami命令执行

触发条件 大纲模式

图1 XSS测试

图2 命令执行测试

03

漏洞等级

WebRAY烽火台实验室风险评级:高危

04

修复建议

目前官方暂未对此漏洞进行修复;

警惕外来的XMind文件,谨慎打开大纲模式。

第一时间获取面向IT决策者的独家深度资讯,敬请关注IT经理网微信号:ctociocom

除非注明,本站文章均为原创或编译,未经许可严禁转载。

相关文章: