数据安全治理现状研究与分析

论文引用格式:

龚诗然, 刘雪花. 数据安全治理现状研究与分析[J]. 信息通信技术与政策, 2022,48(2):42-46.

数据安全治理现状研究与分析

龚诗然 刘雪花

(中国信息通信研究院云计算与大数据研究所,北京 100191)

摘要:近年来,国内外数据泄露事件频发,大量企业的商业利益、声誉受损。数据安全法律法规相继颁布,监管力度不断升级,企业逐渐意识到数据安全治理的重要性与紧迫性。通过对2021年开展的企业数据安全治理能力评估现状进行整理,总结企业数据安全治理工作在组织建设、人才培养、技术工具等方面的现状与趋势,提供能力提升思路,以供业界参考。

关键词:数据安全;数据安全治理;数据安全实践;数据分类分级;数据共享

中图分类号:TP309.2 文献标志码:A

引用格式:龚诗然, 刘雪花. 数据安全治理现状研究与分析[J]. 信息通信技术与政策, 2022,48(2):42-46.

DOI:10.12267/j.issn.2096-5931.2022.2.007

0 引言

2021年《中华人民共和国数据安全法》(简称《数据安全法》)颁布[1],提出建立健全数据安全治理体系,提高数据安全保障能力,倡导全社会共同维护数据安全。企业作为开展数据处理活动的主要组织,应积极履行数据安全保护义务,遵守国家、各行业、各地监管要求,开展数据安全治理工作,提升数据安全治理能力。

有效识别企业的数据安全问题,客观评价其数据安全治理水平离不开检测与评估。2020年,中国信息通信研究院牵头制定团体标准T/ISC-001-2021《数据安全治理能力评估方法》[2],该标准提出的“数据安全治理能力评估框架”创造性地提出,企业或第三方评估机构可从组织架构、制度流程、技术工具、人员能力四大维度入手,进行数据安全治理能力评估。

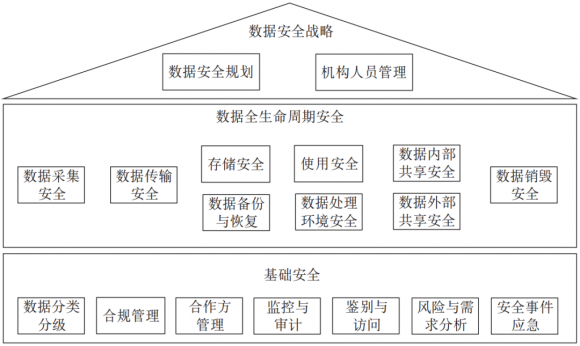

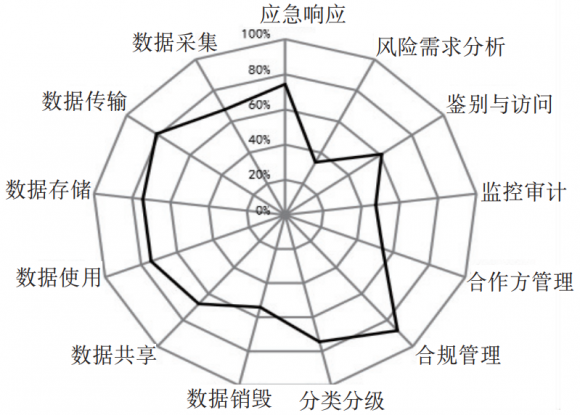

如图1所示,数据安全治理能力评估框架将数据安全治理分为三大层次,即数据安全战略、数据全生命周期安全和基础安全[3]。数据安全战略指组织的数据安全顶层规划,起到为数据安全治理“搭框架”“配人手”的作用;数据全生命周期安全指组织在数据全生命周期的安全管控措施;基础安全指组织在数据基础安全方面的保障能力,起到支撑与保障作用。本文根据2021年参与企业数据安全治理能力评估的33家企业情况,进行企业数据安全治理建设情况的总结与分析,并提供相关建议。

图1 数据安全治理能力评估框架

1 数据安全治理建设现状

1.1 数据安全治理组织架构初具雏形

企业的数据安全治理是企业综合考虑业务当前与未来发展需要,为保障数据安全所开展的一项系统工程。作为这一系统工程的相关方,各部门需要围绕企业的数据安全方针,就如何开展配合与协作、完善制度规范文件、部署安全技术产品、提升人员安全意识与能力。因此,为确保内部对数据安全治理的方针达成共识、合理配置数据安全工作任务与资源,需要建立企业层面的高层级决策、管理机构,使各部门、岗位人员明确其具体职责与分工。此外,该组织应能够对数据安全治理工作进行监督与评价,以保障企业数据安全治理的持续性改进。

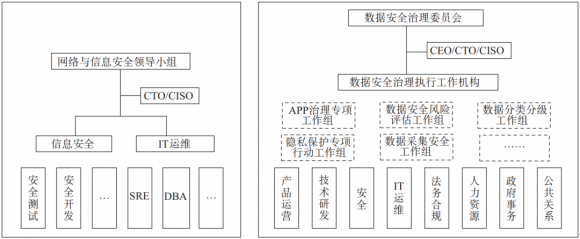

根据《大数据白皮书2021》[6],企业的数据安全治理组织架构初具雏形。77.5%的企业已建立有效的数据安全管理机构与运行机制,基本明确了决策者、管理者、执行者的角色与职责。数据安全治理的机构组织形式主要分为数据安全治理委员会与网络与信息安全领导小组。

如图2所示,相较于网络与信息安全领导小组,数据安全治理委员会的组织形式更具先进性:数据安全治理委员会可围绕数据的全生命周期安全,以专项工作组为单位,灵活地响应最新的法律法规、监管要求,协同开展各类专项工作。此外,数据安全治理委员会的成员不局限于安全、运维等部门人员。数据安全治理委员会可根据成员的实体岗位职责,从编制数据安全规范文件、引进数据安全技术产品等方面,建设企业数据安全治理体系。

图2 数据安全管理机构形式对比图

1.2 数据安全人才培训体系逐步建立

企业数据安全治理工作的效果很大程度上取决于相关岗位人员的执行情况。为进一步落实数据安全战略下的具体工作,企业需要通过盘点岗位职责、评估人员能力,将工作任务与具体的岗位、人员进行匹配。也需通过梳理当前的数据安全人才需求,分析当前人员的能力水平差距,不断完善数据安全培训机制。

《数据安全行业调研报告》统计显示[4],企业逐渐重视数据安全人员的能力培养:58.8%的企业认为数据安全治理面临的最大挑战是专业人才缺失。为落实数据安全战略,企业开始关注数据安全培训体系的建设:68.9%的企业已初步建立内部数据安全人才培训体系,培训内容覆盖了法律法规解读、保密意识教育、数据安全技术培训等多个方向。

如图3所示,虽然数据安全人才培训体系逐步完善,但由于部分课题(如数据安全风险分析、数据安全审计等)仍处于探索阶段,企业对专业培训服务产生一定的采购需求。同时,安全服务供应商紧密布局培训服务业务:安全服务供应商计划完善数据安全培训服务方案,开拓数据安全培训业务。这有望助推企业的数据安全人才培训内容逐步完善。

图3 数据安全培训课题分布图

1.3 数据安全技术规划布局由“点”向“面”

完善的数据安全技术框架能够为数据安全治理提供可行性保障,企业在技术工具的布局与应用方面加强数据安全技术规划,防护布局由“点”向“面”趋势渐显。根据调研实践,企业基于数据资产管理与分类分级,围绕数据采集、传输、存储、使用、共享、销毁等全生命周期,建立了广范围、细颗粒度、一体化、自动化的技术体系,对安全风险进行动态评估并采取差异化的管控措施。

此外,企业通过应用多种数据安全产品(如数据分类分级、数据网关、数据防泄露、数据脱敏、数据审计等工具),由单点技术布局走向数据安全防护面建设,实现数据生命周期全流程覆盖、多层次防护,为数据安全治理提供可行性保障。

1.4 数据分类分级工作率先落地

数据分类分级工作在数据安全战略中具有极其重要的地位。

在国家立法层面,《数据安全法》提出,国家建立数据分类分级保护制度,各地区、部门以及相关行业、领域应根据数据的重要程度与被利用时的危害程度,对数据实行分类分级保护。重要数据应进入重要数据目录,进行重点保护。

在分级标准层面,多个国家标准、行业标准(如《金融数据安全数据安全分级指南》《基础电信企业数据分类分级方法(报批稿)》)[5],为企业的数据分类分级工作提供了基本理论。

在落地层面,《工业和信息化领域数据安全管理办法(试行)》提出工业和电信数据分类分级的相关定义与管理工作要求,为涉及重要数据和核心数据的工业和电信企业提供了“分级防护”“备案管理”等工作思路。

企业普遍将数据分类分级作为内部管理制度建设、技术体系搭建的基础工程。90.3%的企业结合国家法律法规与自身业务特点,制定了企业内部数据分类分级管理办法,并通过相关产品、工具对策略进行具体落实[6]。企业数据分类分级制度、技术的落地程度相对高于其他基础安全建设工作,为不同类别、级别的数据安全管理筑牢能力底座。

1.5 数据共享的安全管理亟需提升重视

数据在企业内部、企业之间或者企业与个人之间的流通已成为常态。数据共享作为企业数据流通的典型场景,其所面临的数据泄露、篡改、非法获取、利用等安全风险危害大、概率高、溯源难。相较于国外的数据共享法律法规体系,国内企业由于相关法律尚未完善、技术相对滞后等问题,随着其数据的开放程度逐步上升,在数据共享场景下所面临的安全风险也逐渐突出。

在2021年企业数据安全治理能力评估中,许多企业缺乏数据共享场景下的安全管控经验,普遍对数据共享安全的重视程度不高,未形成规范的数据共享安全管控机制。

2 数据安全治理能力提升建议

2.1 坚持系统性、持续性的数据安全治理

数据安全治理覆盖企业数据、业务、技术、管理等多个方面,是一项需要多方联动的复合型工作。企业应系统地进行数据安全治理能力建设,围绕数据的产生、加工、使用、流通、销毁等环节,进行总体布局、全面规划。企业可以构建贯穿各层面的数据安全治理组织架构,全面梳理业务场景并设计体系化的安全制度流程,配合应用自动化工具、平台,实现数据安全治理“一盘棋”。同时,企业通过搭建专业的人才梯队与培训机制,为数据安全管理工作持续积蓄力量。

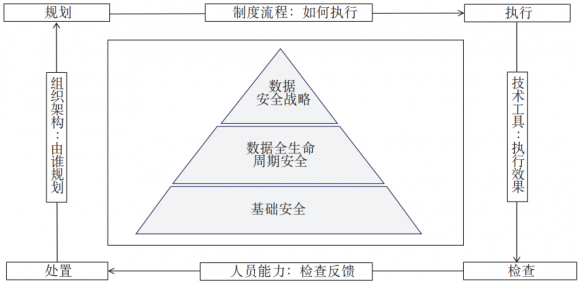

数据安全治理不仅限于解决企业当前的数据安全困境,还致力于企业数据安全长远发展,是一项长期工程。如图4所示,企业可采用“PDCA(规划—执行—检查—处置)”的模式,持续提升数据安全治理能力。企业可将数据安全上一阶段未解决的问题作为下一阶段规划的输入,通过不断优化制度流程落地效果、提升技术与产品应用水平、强化人员安全意识与能力、明确未来数据安全治理发展方向等,实现数据安全治理的长周期闭环。

图4 数据安全治理能力提升示意图

2.2 完善数据流动过程中的安全管理举措

在国家鼓励数据流动和共享的大背景下,企业应强化数据共享的安全管控,一方面需要重视数据共享安全,完善相关的管理制度、规范(如数据使用备案登记制度、数据合作保密责任协议、数据合作对象安全能力评估规范等),将其落实制度章程、正式文件内,使各部门、岗位人员与外部相关方能够正确理解数据共享安全的重要性与必要性;另一方面,需要基于数据分类分级的结果,逐步完善数据共享行为的定义及其管控机制(如数据共享审批流、台账记录、定期审计报告等),确保数据共享活动中各环节路径清晰、过程安全可控和监管有效。

此外,无论是在数据流动的任一场景,还是在数据安全治理的整体框架中,数据泄露溯源都是数据安全管理的一大重要环节,要求企业具备监控与审计的技术能力与管理机制。企业可以通过加强识别敏感信息的特征、收集数据全生命周期中的数据使用行为等信息,进行智能关联和分析,实现数据安全风险分析与告警、事件溯源取证、数据共享安全性评估仲裁等,形成包含应对措施的审计报告,并持续优化安全策略。

2.3 充分引进第三方数据安全评估服务

由于数据安全治理具有系统性、持续性的特点,如何评价数据安全治理效果并对治理体系进行优化与升级,是企业数据安全治理能力建设过程中的重要问题。根据2021年企业数据安全治理能力评估情况[6],52.6%的企业认为第三方数据安全评估服务可以综合考虑被评估对象的业务特点与监管要求,能够客观、公正地评价工作的有效性,有助于企业发现自身不足,获取业内的优秀实践,提升数据安全治理能力。

第三方数据安全治理评估与企业自评估相结合,有助于企业避免“灯下黑”的评估结果。一方面,企业通过第三方评估,可以有效发现当前的数据安全问题,参考评估报告采取适当的整改措施;另一方面,第三方评估有助于企业将数据安全风险前置,企业内部各层级、岗位人员在配合评估工作的过程中能够正视数据安全风险,树立企业数据安全“大局观”,理解数据安全法律、法规和标准的要求,明确企业数据安全面临的风险与挑战,对企业短期的数据安全工作与长期的数据安全规划有更加深刻的认识,做到“心中有数”,使企业能够控制潜在的管理、合规成本。

第三方数据安全治理评估也有助于跟同行业的横向对比。第三方评估具备发现企业数据安全治理共性问题、能力短板的经验优势,可以为企业提供发展性的治理建议,有助于企业持续修正已采取的安全措施,规划数据安全治理长期发展路径。

3 结束语

本文基于中国信息通信研究院在2021年开展的企业数据安全治理能力评估工作实践,盘点、分析企业数据安全治理工作现状,对企业数据安全治理的现状、亮点与问题进行研究,并给出对应的改进建议、能力提升思路,为业界各组织提高自身数据安全治理能力提供有效参考。企业的数据安全治理需要持续观察、研究和分析。后续将根据业内先进的数据安全治理实践,完善数据安全治理方法论,提供更多角度下的数据安全治理能力提升思路。

参考文献

[1] 全国人民代表大会. 中华人民共和国数据安全法[Z], 2021.

[2] 李雪妮, 闫树, 魏凯, 等. T/ISC-0011-2021《数据安全治理能力评估方法》[S]. 北京: 中国质检出版社, 2021.

[3] 李雪妮, 闫树, 刘雪花. 数据安全治理框架及实践总体模型研究[J]. 通信世界, 2021(17):45-48.

[4] 李晓伟, 吴迎, 邹彧, 等. 数据安全治理体系与技术研究[J]. 信息通信技术与政策, 2021,47(8):51-55.

[5] 中国信息通信研究院. 数据安全治理实践指南1.0[EB/OL]. (2021-07)[2021-12-27]. http://www.caict.ac.cn/kxyj/qwfb/ztbg/202107/P020210720377857004616.pdf.

[6] 张峰, 于乐, 马禹昇, 等. 数据安全分类分级研究与实践[J]. 信息通信技术与政策, 2021,47(8):45-50.

[7] 中国信息通信研究院. 大数据白皮书 2021[R], 2021.

Research and analysis of data security governance

GONG Shiran, LIU Xuehua

(Cloud Computing & Big Data Research Institute, China Academy of Information and Communications Technology,

Beijing 100191, China)

Abstract: In recent years, data security incidents have occurred frequently, which has damaged corporations’ interests and reputations. With the data security laws and regulations coming into effect, corporations have realized the importance and urgency of data security governance. Based on the observations of corporation data security governance evaluation in 2021, data security governance capabilities and trends of corporations are summarized by organizational construction, talent training, technical tools. Improvement opinions are provided as the reference to the public.

Keywords: data security; data security governance; data security practice; data classification and grading; data sharing

本文刊于《信息通信技术与政策》2022年 第2期

来源:安全内参

第一时间获取面向IT决策者的独家深度资讯,敬请关注IT经理网微信号:ctociocom

除非注明,本站文章均为原创或编译,未经许可严禁转载。

相关文章: